|

Ce este ingineria socială?

DefinițieApasa pentru a citi

Ingineria socială în contextul IT este un termen folosit pentru diferite activități rău intenționate realizate prin interacțiuni umane. Se bazează pe manipulare psihologică. Scopul este de a împinge un utilizator să facă o greșeală de securitate. Cu alte cuvinte, atacul de inginerie socială este posibil numai dacă utilizatorul nu este conștient de intenția dăunătoare.

Sunteți în siguranță?

|

|

Cea mai slabă verigă

|

|

Atacurile de inginerie socială vă pot lovi oricând, indiferent de mărimea afacerii pe care o construiți.

|

|

Veriga cea mai slabă este utilizatorul: dumneavoastră, angajații, partenerii de afaceri. Pentru a minimiza riscurile, trebuie să maximizați gradul de conștientizare. Cum faceți acest lucru?

|

Ce este un atac de inginerie socială?Apasa pentru a citi

Înțelegerea atacurilor de inginerie socială este primul pas pentru a crește gradul de conștientizare în rândul angajaților dumneavoastră. În primul rând, trebuie să rețineți că infractorii cibernetici și escrocii organizează aceste atacuri. Cu toate acestea, nu întotdeauna este vorba despre bani. Orice cantitate de informații (cum ar fi accesarea unor parole) sau de date sensibile este suficientă pentru a determina o fraudă.

Ce categorie de date este considerată sensibilă?

• date personale care dezvăluie originea rasială sau etnică, opiniile politice, convingerile religioase sau filozofice.

• apartenența politică

• date genetice, date biometrice prelucrate exclusiv pentru a identifica o ființă umană

• date legate de sănătate

• date referitoare la viața sexuală sau orientarea sexuală a unei persoane *

*Source: European Commission > What personal data is considered sensitive?

Principiile atacurilor de inginerie socialăApasa pentru a citi

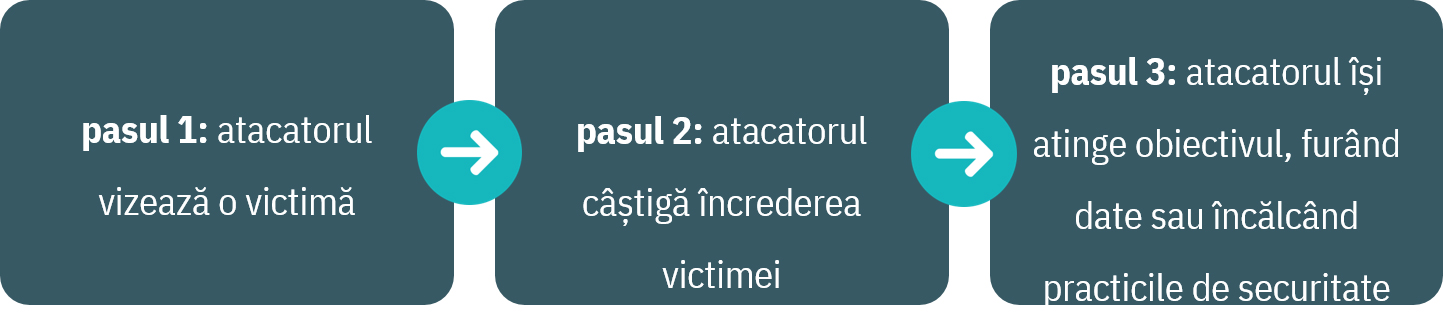

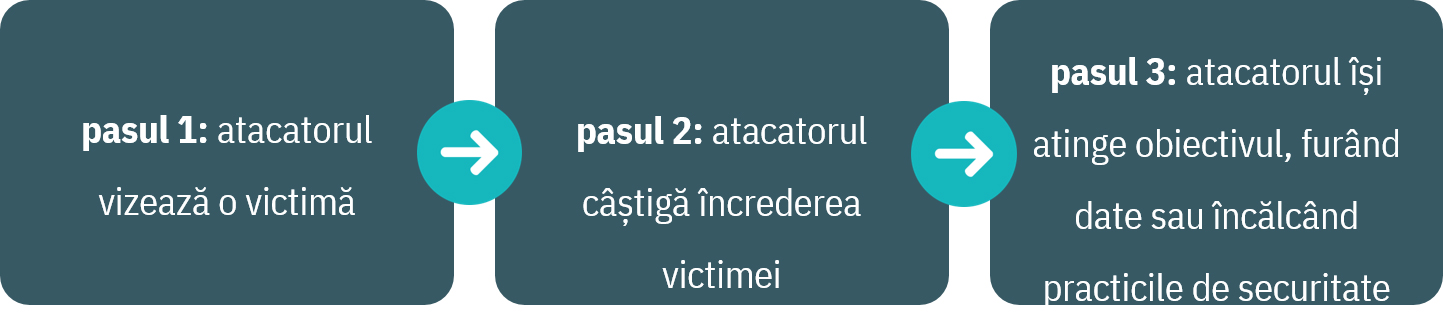

În general, un atac de inginerie socială implică trei pași

|

| |

|

|

|

• identificarea victimelor

|

• angajarea victimei într-o poveste

|

• executarea atacului

|

|

• cercetare

|

• preluarea controlului asupra

interacțiunii

|

• eliminarea urmelor

|

|

• alegerea metodelor de atac

|

• câștigarea punctului de sprijin

|

• dispariția

|

Într-un atac de inginerie socială, atacatorul folosește manipularea psihologică. De aceea, este chiar mai periculos decât un atac cibernetic asupra sistemului dumneavoastră. De ce? Pentru că trebuie să fiți sigur că dumneavoastră și angajații puteți discerne între manipulare și publicitatea standard. Nu este ușor pentru că suntem doar oameni.

Ce se întâmplă în timpul unui atac?

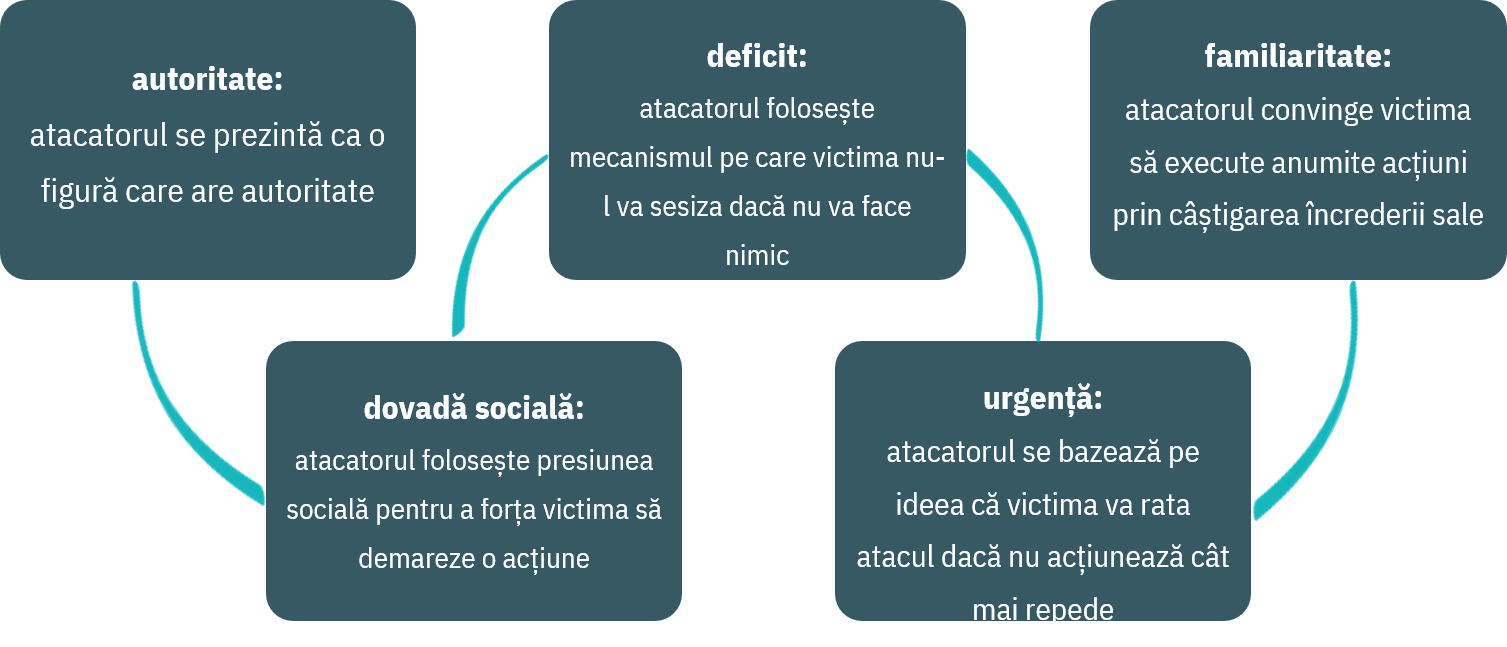

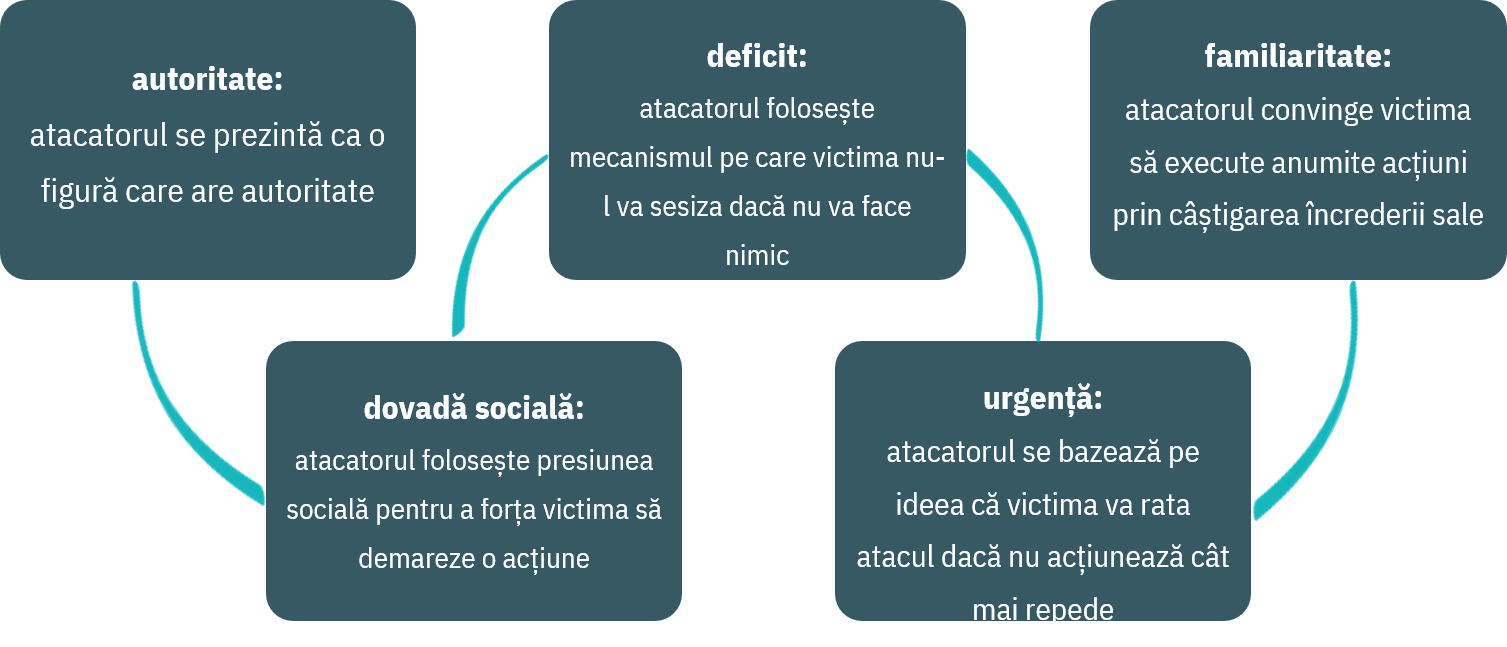

Atacatorul se bazează pe slăbiciunile victimei. Deci, să ne gândim la atacul de inginerie socială ca la un joc murdar, în care o singură persoană cunoaște regulile, și chiar le creează uneori. Ca orice joc, și acesta are câteva mecanisme generale care ar trebui să crească șansele de câștig.

Majoritatea atacurilor de inginerie socială se bazează pe 5 principii: autoritate, dovadă socială, deficit, urgență, familiaritate.

Cine poate deveni o victimă?Apasa pentru a citi

Tocmai ați cunoscut 5 principii ale atacurilor de inginerie socială. Aceste principii sunt legate de factorii psihologici și de motivația oamenilor. Acestea, desigur, există în subconștientul nostru. Robert Cialdini, psiholog și autor al cărții intitulate „Influență: Știință și practică” a descris modul în care oamenii pot fi influențați de alții. Potrivit lui Cialdini, factorii cheie sunt:

Reciprocare

În general, oamenii se simt obligați să returneze ajutorul primit. Această caracteristică pare firească pentru toate culturile, astfel încât nu ne simțim incomod când cineva ne cere să returnăm favoruri.

Cialdini a menționat că așa-zișii profesioniști în conformitate oferă adesea un mic cadou potențialilor clienți, profitând de această trăsătură. Studiile arată că până și un cadou nedorit îl va influența pe destinatar să întoarcă favorul.

Angajament și consecvență

Oamenii își păstrează adesea obiceiurile și alegerile inițiale, dorindu-și să pară consecvenți din punct de vedere comportamental. Totodată, apreciază consecvența celorlalți. Cialdini a menționat că acest lucru este strâns legat de dorința oamenilor de a respecta angajamentele asumate, oferind argumente suplimentare și motivare pentru a le susține.

Dovadă socială

Am menționat deja mecanismul referitor la principiile ingineriei sociale. Dovada socială înseamnă că oamenii au încredere în persoane similare cu ei înșiși în luarea unor decizii. Acest lucru este mult mai evident în situații nesigure.

Cialdini a menționat și că așa-zișii profesioniști în conformitate oferă informații false despre ceilalți valorificând această trăsătură. De exemplu, pregătesc interviuri, date false sau studii de vaz.

Aprecierea

Nu e un secret că oamenii au nevoie să fie apreciați, iar acest lucru îi determină pe oameni să accepte oferte de la oamenii pe care îi apreciază.

Cialdini a menționat că aprecierea oamenilor se poate manifesta în mai multe moduri ( de ex. poate fi o atracție fizică sau alegerea unei persoane similare).

Autoritatea

Acesta este probabil cel mai periculos factor de influență, oferind atacatorului cea mai mare putere. În general, oamenii îi urmează pe cei care par a fi cei mai puternici, mai buni, mai încrezători în ochii lor; care au ceva ce ei nu au. Studiile arată că oamenii reacționează de obicei într-un mod automat la instrucțiunile autorității și chiar la simbolurile autorității (cum ar fi mașini scumpe, uniforme, diplome, diplome academice etc.). Asta se întâmplă chiar și atunci când instinctul sugerează că instrucțiunile ar trebui respinse.

Deficitul

Din nou, am menționat acest mecanism vorbind despre principiile atacurilor de inginerie socială. Deficitul se bazează pe dorința oamenilor de a poseda lucruri mai puțin disponibile, care pot fi fie exclusiviste, fie limitate în timp. Această trăsătură ajută de exemplu agenții de publicitate să promoveze bunuri cu „disponibilitate limitată” sau „doar pe timp scurt”

Deci, cine poate deveni o victimă a atacurilor sociale?

În general, oricine. Cu toate acestea, psihologia unei persoane și condiția actuală sunt importante. Rețineți că ingineria socială se bazează mereu pe manipulare.

Tehnici de inginerie socială

Mesaj de la un prietenApasa pentru a citi

Imaginați-vă că sunteți la serviciu, scrieți niște rapoarte în Excel în cloud-ul companiei și, între timp,

aruncați o privire la conturile de social media. Deci, într-un singur browser ați deschis atât Excel-ul, cât și Facebook-ul. În timp ce completați diagrame plictisitoare, cel mai bun prieten al dumneavoastră (să-i spunem John) vă scrie pe Messenger. John v-a scris că niște fotografii în care apăreți dezbrăcat sunt disponibile pe site-ul web atașat - și a trimis link-ul. Dați click pe link și...

Probabil tocmai ați pierdut accesul la contul dumneavoastră de Facebook și/sau la site-ul companiei. Probabil ați compromis și unele date stocate pe computer.

De ce a făcut John acest lucru?

Să fim sinceri, persoana respectivă nu era John...

Probabil a fost un bot creat pentru a fura date. John a fost, de asemenea, o victimă. Atacatorul i-a folosit identitatea (în acest caz, contul de socializare) pentru a vă câștiga încrederea. La urma urmelor, îl cunoașteți foarte bine pe John, ați crescut împreună și sunteți cei mai buni prieteni. De unde poate ști atacatorul asta? Poate aveți multe poze împreună, vorbiți mult prin Messenger sau poate a fost o coincidență — dar a funcționat. Acum sunteți următoarea victimă din lanțul lung numit phishing.

Când puteți fi atacat cu această tehnică?

Atunci când utilizați rețelele sociale, mesageria instant, chat-urile, e-mailurile, SMS-urile etc.

PhishingApasa pentru a citi

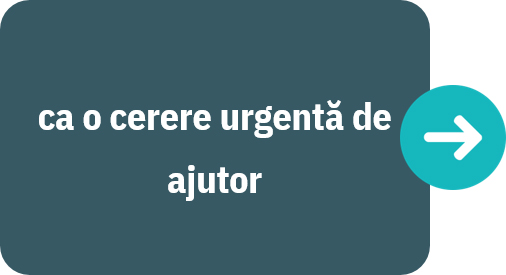

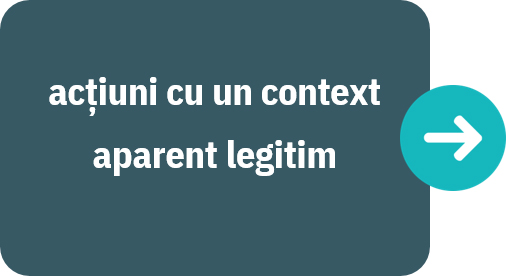

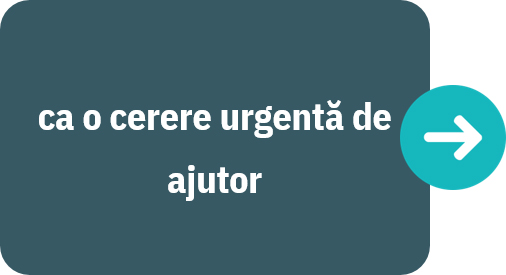

În zilele noastre, cea mai populară tehnică de inginerie socială este phishingul. Phishingul este orice fel de campanie de mesagerie planificată pentru a redirecționa victima către un anumit formular sau website. Atacatorul falsifică o sursă de încredere (de exemplu, un prieten, o bancă, o agenție de asigurări, fonduri de investiții) și pregătește un scenariu rezonabil. Tema emoțională puternică ajută de obicei la suspendarea neîncrederii.

Cum poate arăta un scenari?

|

|

„Prietenul” dumneavoastră a rămas blocat în străinătate, a fost jefuit, bătut și este în spital. Are nevoie de bani și vă îndrumă cum să faceți un transfer.

SAU

„Prietenul” dumneavoastră v-a văzut pozele în posturi indecente pe internet și v-a trimis un link. |

| |

|

|

|

|

„Banca” dumneavoastră v-a trimis un SMS cu linkul în care vi se solicită să confirmați soldul.

SAU

„Furnizorul dumneavoastră de hosting v-a trimis un e-mail în care susține că stocarea datelor a fost piratată și trebuie să-i contactați prin formularul atașat. |

| |

|

|

|

|

O anumită autoritate vă cere ajutorul pentru repararea efectelor unui teribil dezastru natural, campanie politică sau act de caritate.

|

VishingApasa pentru a citi

Vishing este o variantă a phishing-ului efectuată folosind tehnologia vocală, cum ar fi un apel telefonic, un apel Messenger/Zoom sau un mesaj vocal fraudulos. Mecanismele de manipulare sunt aceleași ca în phishing, dar atacatorul folosește mesaje vocale urgente sau apeluri pentru a convinge victima să acționeze.

Cum poate arăta un scenariu?

|

|

După declarația atacatorului despre un pericol enorm, precum piratarea conturilor bancare sau taxele neplătite, simte victima are tendința de a acționa rapid, împărtășind datele și parolele sensibile în timpul apelului.

|

Când puteți fi atacat cu această tehnică?

Când aveți un profil/site public al companiei cu numărul tău de telefon (nu doar al dumneavoastră, ci și al angajaților), când distribuiți numărulde telefon în rețelele de socializare, când utilizați mesageria instantanee și aplicațiile cu opțiune de apel vocal etc.

BaitingApasa pentru a citi

Cum poate arăta scenariul?

|

|

Atacatorul alege ceva ce își doresc oamenii, de exemplu descărcarea un film nou. Mulți oameni înghiți momeala pentru a intra în posesia lucrurilor respective.

|

| |

|

|

|

|

Atacatorul poate crea un anunț care informează despre o afacere uimitor de mare pe site-uri clasificate, site-uri de licitații etc. De obicei, atacatorul deschide un cont de vânzător cu o evaluare bună pentru a minimiza suspiciunea dumneavoastră.

|

Dacă victima muscă momeala, va fi infectată cu software rău intenționat. De obicei, acest lucru generează acțiuni suplimentare împotriva victimei și a persoanelor de contact ale acesteia.

Prevenirea ingineriei sociale

Ce să faceți și ce să nu facețiApasa pentru a citi

După cum puteți vedea, tehnicile de inginerie socială sunt eficiente deoarece

se bazează pe manipulare psihologică, lipsă de conștientizare și cunoaștere adecvată. Întregul atac se poate întâmpla numai dacă victima este susceptibilă la mecanismele alese.

Deci, ce puteți face pentru a preveni atacurile de inginerie socială?

|

Creșteți gradul de conștientizare a activităților rău intenționate în rândul dvs., al angajaților, al partenerilor și al clienților. Amintiți-vă că tehnicile de inginerie socială se schimbă în timp și spațiu, așa că este necesar să vă actualizați cunoștințele în mod regulat. |

| |

|

|

Învățați-vă angajații, partenerii și clienții cât de valoroase sunt parolele și datele sensibile. Amintiți-vă că o postare amuzantă pe Facebook în care sunteți întrebați despre data nașterii poate fi folosită împotriva dumneavoastră. Gândiți-vă de câte ori ați folosit data nașterii într-o parolă.

|

| |

|

|

Nu păstrați toate datele sensibile și informațiile cruciale într-un singur loc. Dacă atacatorul este capabil să le fure cu un simplu printscreen, trebuie să lucrați la sistemul dvs. de securitate.

|

| |

|

|

Nu accesați niciun link și nicio imagine înainte de a verifica sursa.

Chiar dacă sursa pare familiară, nu vă grăbiți. Aruncați o a doua privire la un e-mail adresă, IP, link etc.

|

| |

|

|

Pregătiți standarde transparente de securitate pentru compania dvs. Planificați protocolul în caz de atac și învață-ți angajații, partenerii și clienții ce să facă.

|

| |

|

|

Nu provocați teamă inutilă în rândul angajaților, partenerilor și clienților. Frica îl ajută pe atacator să manipuleze oamenii. Conștientizarea și cunoașterea sunt opusul. |

Sunteți pregătit să faceți față tehnicilor de inginerie socială?

RezumatApasa pentru a citi

Desigur, toate scenariile menționate sunt doar exemple de tehnici de inginerie socială. Trebuie să ne amintim că atacatorul este o persoană inteligentă, orientată spre tehnologie, care a explorat tehnici de manipulare. Phishing, vishing și baiting sunt tehnici care pot avea scenarii nesfârșite. Totul depinde de ingeniozitatea și creativitatea atacatorului.

Verificați în mod regulat știrile pentru tehnicile actuale de inginerie socială pentru a rămâne la curent.

|

Redare audio

Redare audio